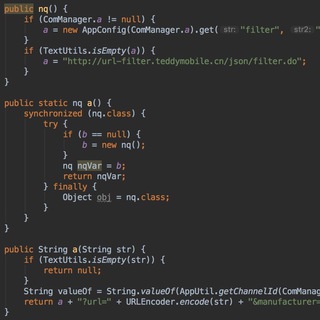

توی کلیپ بالا میبینیم که اگه از اینترنت یکی از اپراتور های ایران استفاده کنیم، چطور با کلیک روی یه لینک، شماره تلفن ما دست صاحب لینک میفته. الان سایتهای زیادی هستن که دارن از این امکان استفاده میکنن، یعنی بدون اینکه کاربر شماره تلفنش رو توی سایت وارد کنه، خود سایت شماره کاربر را میگیره و براش SMS میفرسته. بدی ماجرا اینجاس که هر کس دیگهای میتونه این کار رو بکنه که توی کلیپ مشخص هست. توضیحات فنی راجع به کلیپ به زودی.

خوب یک سری سایتها دارن از این امکان استفاده میکنن. یعنی بدون اینکه شماره تلفنی کاربر به سایت بده، خود سایت شماره تلفن فرد رو از روی ای.پی پیدا میکنه و بش SMS میزنه، مثلا https://ir.appps.space/landing/ir/bs/new/pin/?key=3589797869&pb=

حالا قسمت بد ماجرا اینجاست که هر شخص سومی میتونه از این قضیه سو استفاده کنه و شماره اشخاص رو توی اینترنت بدست بیاره. این طوری امنیت فرد استفاده کننده از اینترنت به طور کلی به خطر میافته، امیدوارم این مشکل به زودی حل شه چون روز به روز سایتهایی که دارن از این امکان استفاده میکنن رو به افزایش هست.

حالا قسمت بد ماجرا اینجاست که هر شخص سومی میتونه از این قضیه سو استفاده کنه و شماره اشخاص رو توی اینترنت بدست بیاره. این طوری امنیت فرد استفاده کننده از اینترنت به طور کلی به خطر میافته، امیدوارم این مشکل به زودی حل شه چون روز به روز سایتهایی که دارن از این امکان استفاده میکنن رو به افزایش هست.

خوب آقای جهرمی واکنش مثبت نشون داد، چقدر خوبه که خبر به این زودی رسید دست وزیر. fna.ir/a4edbq

فارس

آمار مبادله ارز دیجیتال در صرافیها خیرهکننده است/سوءاستفاده برخی سایتهای خبری از مردم برای تولید پول مجازی

وزیر ارتباطات گفت: اخیرا برخی وبسایتها کدها و اسکریپتهایی را در کدگذاری سایت خود قرار میدادند که از CPU (پردازنده) کامپیوتر کاربر برای ماینینگ یا ارزکاوی برای پولهای رمزی استفاده میکردند و این اقدام عامدانه بود.

تنها با وارد کردن شماره دلخواه، صورت حساب هر کی رو میشه دید، چرا واقعا؟

https://billing.mci.ir/billing/

@digmemore

https://billing.mci.ir/billing/

@digmemore

digMeMore

Photo

علاقه مندان به پیکار XSS، میتونن اقدام کنن

https://t.co/Ajvl7Zmjpx

https://t.co/Ajvl7Zmjpx

آسیب پذیری اجرای دستور سیستم عامل، مشکلی که وجود داشته این بوده که سامانه برای لود کردن عکس ها از یه عملکردی استفاده میکرده که کیفیت عکس رو تغییر میداده، پارامتر ورودی رو به صورت base64 میگرفته، مهاجم میاد توی این پارامتر دست میبره و دستور wget رو اجرا میکنه.

لینک گزارش:

https://t.co/F6fcNyssxb

@digmemore

لینک گزارش:

https://t.co/F6fcNyssxb

@digmemore

HackerOne

LocalTapiola disclosed on HackerOne: RCE using bash command...

##Issue

The reporter found an intricate way of performing an RCE against the server. The issue arose from a design where the service is using a command line tool to dynamically resize images on...

The reporter found an intricate way of performing an RCE against the server. The issue arose from a design where the service is using a command line tool to dynamically resize images on...

digMeMore

Photo

آسیبپذیری Remote Command Execution در سایت معروف https://www.trustico.com، خیلی هم کشفش آسون بوده، توی عکس، بجای yay123 یه نفر اومده

`id` رو گذاشته، بعد روی سرور خودش منتظر لاگ شده و دیده یوزر root ادامه URL بوده. به همین راحتی، فکر میکنم آسونترین قسمت RCE در پورتال DVWA باشه. https://www.trustico.com به سرعت سرویس رو غیر فعال کرده و داره پچ میکنه، البته بالا بیاد امکان بایپس اون قسمت وجود داره. @digmemoreTrustico® Online Security

Buy SSL Certificates & Secure Your Website • Trustico®

Buy SSL Certificates from Trustico® at competitive prices and secure your website within minutes. Get started with a free trial SSL Certificate, no commitment.

مجموعه ای از پیلود های آماده برای فاز کردن، مورد استفاده در قسمت intruder نرم افزار Burp suite

@digmemore

https://github.com/1N3/IntruderPayloads

@digmemore

https://github.com/1N3/IntruderPayloads

GitHub

GitHub - 1N3/IntruderPayloads: A collection of Burpsuite Intruder payloads, BurpBounty payloads, fuzz lists, malicious file uploads…

A collection of Burpsuite Intruder payloads, BurpBounty payloads, fuzz lists, malicious file uploads and web pentesting methodologies and checklists. - 1N3/IntruderPayloads

آزمایشگاه کسپراسکای جایزه گزارش باگ از محصولاتش رو تا صد هزار دلار افزایش داد

@digmemore

https://usa.kaspersky.com/about/press-releases/2018_kaspersky-lab-boosts-bug-bounty-program-with-reward-as-part-of-its-global-transparency-initiative

@digmemore

https://usa.kaspersky.com/about/press-releases/2018_kaspersky-lab-boosts-bug-bounty-program-with-reward-as-part-of-its-global-transparency-initiative

usa.kaspersky.com

Kaspersky Lab boosts bug bounty program with reward of $100,000 as part of its Global Transparency Initiative

As part of its Global Transparency Initiative, Kaspersky Lab is extending its successful bug bounty program to include rewards of up to $100,000 for the discovery and coordinated disclosure of severe vulnerabilities in some of its leading products.